Koniec ery rozwiązań ‘point-in-time’? Nowe narzędzie w walce ze złośliwym oprogramowaniem

Czasy hakerów-zapaleńców, którzy włamywali się do sieci dla żartu albo z nudów, bezpowrotnie minęły. Ich miejsce zajęły zorganizowane grupy przestępcze działające na zlecenie mafii, wielkich korporacji, a nawet państw.

Szacuje się, że w 2021 zysk przestępców działających w sieci przewyższy łączny dochód z handlu najpopularniejszymi narkotykami. Hakerzy używają coraz bardziej wyrafinowanych metod, aby wyłudzić cenne dane, czy zainfekować sieć.

Tymczasem ponad 75% współczesnych

silników antywirusowych nie radzi sobie z wykrywaniem złośliwego oprogramowania nowej generacji. W obliczu takich zagrożeń przedsiębiorstwa nie mogą polegać na tradycyjnych narzędziach antywirusowych, aby zapewnić bezpieczeństwo swojej firmie i klientom.

Rozwiązania point-in-time przestały być skuteczne

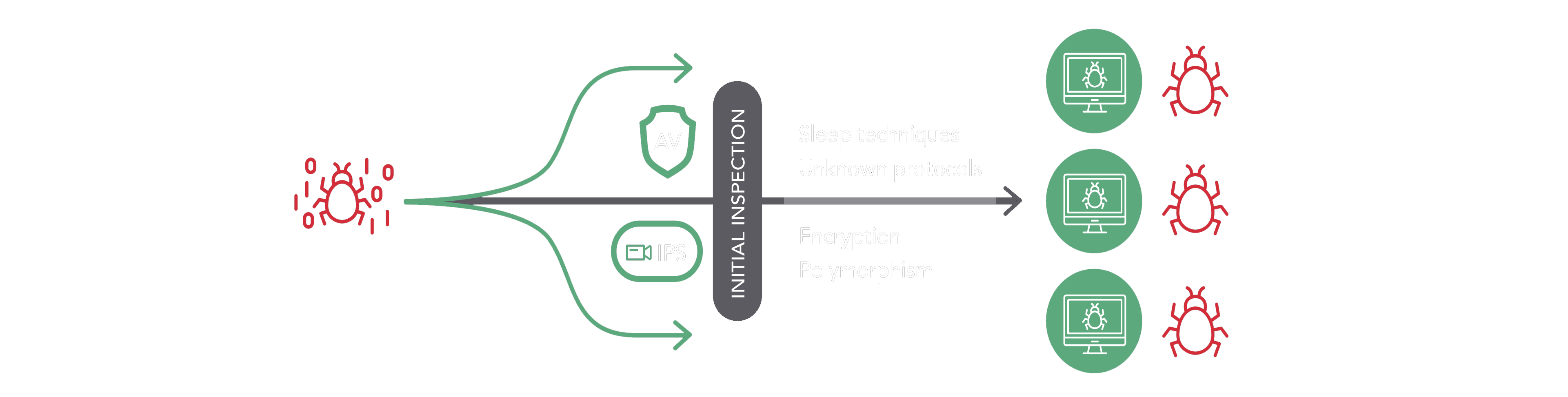

Kiedy biznes wkraczał na ścieżkę cyfrowej transformacji, tradycyjne antywirusy i systemy ochrony przed włamaniem (IPS) sprawdzały się w walce z ówczesnymi zagrożeniami w sieci. Jednak w obliczu coraz bardziej zaawansowanego malware-u narzędzia te okazują się bezradne. Większość z nich opiera się bowiem na systemach sprawdzających zagrożenia w konkretnym momencie (point-in-time). Jeśli uznają dany plik za nieszkodliwy, wpuszczają go do sieci, nie

dokonując dalszej jego analizy.

Współcześni hakerzy nauczyli się wykorzystywać tę lukę w działaniu tradycyjnych antywirusów i oszukiwać je za pomocą zaawansowanego złośliwego oprogramowania, takiego jak wirusy polimorficzne czy pliki zawierające zmienne dane. Plik zawierający taki wyrafinowany malware wygląda z punktu widzenia rozwiązań point-in-time całkowicie niewinnie i przedostaje się do sieci. Wtedy aktywuje złośliwy mechanizm i infekuje system od razu albo pozostaje w uśpieniu przez jakiś czas i uderza potem, niczym bomba z opóźnionym zapłonem.

Profesjonalne zabezpieczenie firmy w cenie dużej kawy?

Z Nami to możliwe!

Jedna kawa dziennie to cena jaką możesz zapłacić za bezpieczeństwo Twojego komputera. Zarejestruj się aby przetestować usługę za darmo już dziś.

Zabezpieczenia retrospektywne – pełen wgląd w zdarzenia w sieci

Zaawansowana ochrona przed współczesnymi zagrożeniami w sieci

ieniają metody działania, stosując szyfrowanie, odraczanie, czy wirusy polimorficzne oraz ukrywające się. Aby skutecznie bronić się przed tymi zaawansowanymi metodami ataków, przedsiębiorstwa muszą korzystać z nowoczesnych narzędzi, które dadzą im pełen wgląd w infrastrukturę w dowolnym momencie w przeszłości.

ieniają metody działania, stosując szyfrowanie, odraczanie, czy wirusy polimorficzne oraz ukrywające się. Aby skutecznie bronić się przed tymi zaawansowanymi metodami ataków, przedsiębiorstwa muszą korzystać z nowoczesnych narzędzi, które dadzą im pełen wgląd w infrastrukturę w dowolnym momencie w przeszłości.Systemy korzystające z analizy retrospektywnej oferują taką możliwość. Wykorzystują też inne mechanizmy, które pomagają dokonać drobiazgowej analizy zdarzeń, takie jak wskaźniki kompromitacji, informacja o trajektorii działania złośliwego kodu, czy korelacja zdarzeń w sieci. Funkcjonalności te tworzą katalog rozwiązań pozwalających nowoczesnym firmom skutecznie bronić się przed wyrafinowanym złośliwym oprogramowaniem.

Podsumowanie

Przestępczość w sieci rozwija się z zawrotną prędkością, a hakerzy nie ustają w poszukiwaniu nowych metod działania. Żadne narzędzie nie jest w stanie zagwarantować 100% ochrony przed zagrożeniami. Jednak im dokładniejszy obraz sieci i znajdujących się w niej plików ma Twój dział IT, tym większa szansa, że będzie w stanie w porę wykryć zagrożenie i skutecznie zneutralizować jego skutki.

Rozwiązania oparte na analizie i zabezpieczeniach retrospektywnych oferują najpełniejszy wgląd w informacje o Twojej sieci i największą kontrolę nad jej bezpieczeństwem.

Jeśli chcesz dowiedzieć się więcej o nowoczesnych narzędziach bezpieczeństwa IT, skontaktuj się z nami. Z chęcią odpowiemy na wszelkie pytania.

Aktualności.

Cisco Umbrella – kompleksowa ochrona DNS przed phishingiem, malware i ransomware

Jak powstrzymać złośliwe oprogramowanie i ataki phishingowe, zanim w ogóle dotrą do Twojego komputera czy smartfona? Wyobraź sobie tarczę, która blokuje zagrożenie, zanim je zobaczysz – to właśnie zapewnia usługa chmurowa Cisco Umbrella, której głównym celem jest ochrona użytkowników i urządzeń przed zagrożeniami internetowymi.

Endpoint Protection – wyjaśniamy różnicę między AV, EPP, EDR i XDR

System EDR: Skuteczne wykrywanie i reagowanie na zagrożenia na punktach końcowych Zapewnienie bezpieczeństwa IT w firmach staje się coraz bardziej złożonym procesem. W obliczu gwałtownego przyrostu nowoczesnych cyberzagrożeń, tradycyjne narzędzia już nie wystarczają....

Bezpieczna praca zdalna. Czy to w ogóle możliwe?

„Miejsce pracy” nabiera dziś zupełnie nowego znaczenia. Rozwój technologii umożliwia wydajną pracę z każdego miejsca i za pomocą dowolnych urządzeń. Jednak aby czerpać korzyści z pracy zdalnej, musisz wiedzieć, jak skutecznie zabezpieczyć krytyczne biznesowe zasoby i dane.